Ogni persona che conoscete preferisce un telefono per comunicare con gli altri. Allora perché i bambini e gli adolescenti dovrebbero comportarsi in modo diverso?

Inviano messaggi istantanei. Effettuano chiamate. Condividono file multimediali. Condividono tutto questo con chiunque nel mondo, indipendentemente dalla propria posizione.

È sicuro? Oppure no? Sappiamo che a volte i vostri cari possono essere imprudenti.

Ecco perché abbiamo deciso di condividere 6 metodi per intercettare i messaggi di testo dal dispositivo di vostro figlio senza violare la loro privacy e vi insegnerà a leggere i messaggi di testo da un altro telefono senza che loro lo sappiano, senza problemi. Tutte le informazioni sono presentate anche nella versione video qui sotto.

Tavola dei contenuti

Perché qualcuno potrebbe aver bisogno di controllare i messaggi del mio telefono?

Si può essere semplicemente curiosi. Ma più spesso le persone affrontano problemi seri come:

- Monitoraggio dei genitori

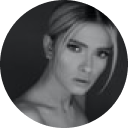

Spesso i genitori vogliono garantire la sicurezza dei propri figli monitorando i messaggi di testo. Possono controllare se cyberbullismo, conversazioni inappropriate o potenziali predatori online. Applicazioni come mSpy o Eyezy permettono ai genitori di seguire i messaggi a distanza.

- Partner sospetto

Un partner che sospetta infedeltà o disonestà potrebbe cercare di controllare i messaggi alla ricerca di segni di tradimenti o conversazioni segrete. Ciò può comportare lo spionaggio diretto o l'utilizzo di applicazioni spia.

- Sorveglianza dei datori di lavoro

Le aziende a volte monitorano i messaggi dei dipendenti, soprattutto su dispositivi di lavoro, per prevenire fughe di dati, minacce interne o comunicazioni inadeguate..

- Recupero dei dispositivi smarriti o rubati

Se un telefono è smarrito o rubato, qualcuno potrebbe dover controllare i messaggi per aggiornamenti sulla posizione, codici di recupero o contatti di emergenza.

- Un familiare preoccupato

Nei casi di problemi di salute, dipendenza o depressione, I membri della famiglia potrebbero controllare i messaggi per valutare il benessere di una persona e fornire supporto.

- Hacking o furto d'identità

I criminali informatici potrebbero prendere di mira i messaggi per rubare informazioni bancarie, codici di autenticazione a due fattori o dati personali. per frode.

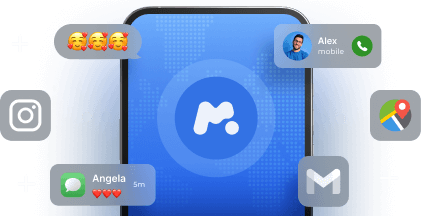

1. Utilizzo dell'mSpy per tracciare messaggi e chat

Avete notato che il vostro giovane è depresso? Tutti i vostri tentativi di scoprire l'origine del problema sono vani? Allora dovreste pensare di utilizzare un software di monitoraggio parentale.

Con un'applicazione di controllo parentale come mSpy, Dopo aver configurato il tutto, è possibile leggere facilmente i messaggi di testo di qualcuno senza il suo telefono. Per farlo, seguite alcuni semplici passaggi:

- Scegliere un abbonamento che meglio corrisponde alle vostre esigenze.

- Compilare i dati di fatturazione e inviare il pagamento.

- Seguire le istruzioni inviate per e-mail per installare mSpy.

- Accedere al Pannello di controllo e regolare le impostazioni dell'applicazione.

- Iniziate a leggere i messaggi di testo direttamente dal vostro smartphone.

Si noti che per installare mSpy su un iPhone, è necessario utilizzare le sue credenziali iCloud. Tuttavia, per configurare l'app su un dispositivo Android è necessario installare un file apk.

Dopo aver completato l'installazione, è possibile iniziare immediatamente a leggere tutti i messaggi di testo sul telefono dell'utente senza che questi se ne accorga, comprese le chat dei social media e i messenger più diffusi, come Facebook, Snapchat, Kik e Tinder.

2. Tramite iCloud o Google Backup

Se il vostro Account iCloud o Google è collegato al vostro telefono, qualcuno con le vostre credenziali di accesso può accedere ai vostri messaggi di testo da remoto. iMessage, Google Messages e Samsung Cloud consentono la sincronizzazione dei messaggi, il che significa che i testi possono essere disponibili da un altro dispositivo.

Se qualcuno accede al vostro account di backup, può leggere i vostri messaggi senza bisogno del vostro telefono. Per evitare che ciò accada, attivare autenticazione a due fattori, utilizzare un password forte e unica, e monitorare regolarmente gli accessi all'account. È inoltre possibile controllare l'elenco dei dispositivi nelle impostazioni di iCloud o Google e rimuovere qualsiasi accesso non autorizzato.

3. Clonazione della carta SIM

La clonazione della SIM permette a qualcuno di creare un duplicato della vostra scheda SIM, consentendogli di ricevere i vostri messaggi di testo senza bisogno del vostro telefono. Questo metodo richiede l'accesso alla scheda SIM per un breve periodo. Una volta clonata, l'aggressore può utilizzare un altro dispositivo per intercettare i vostri messaggi di testo. SMS, compresi i codici di verifica per gli account bancari e dei social media..

Per proteggersi, impostare un Codice PIN della SIM, evitare di lasciare il telefono incustodito e prestare attenzione a segnali quali improvvisa perdita del servizio di rete. Se si sospetta la clonazione della SIM, contattare il proprio gestore di telefonia mobile per resettare la SIM e bloccare l'uso non autorizzato.

4. Utilizzo delle funzioni di inoltro dei messaggi

Alcune app di messaggistica consentono agli utenti di inoltrare messaggi di testo a un altro numero o a un'altra e-mail. Se qualcuno ottiene l'accesso al vostro telefono, può attivare Inoltro di SMS nelle impostazioni o su iMessage (per dispositivi Apple). Ciò significa che ogni messaggio ricevuto viene automaticamente inviato a un altro dispositivo.

Per verificare se l'inoltro dei messaggi è attivo, andare su Impostazioni > Messaggi > Inoltro dei messaggi di testo su iPhone o controllare le impostazioni dell'app di messaggistica su Android. Disabilitando questa funzione e proteggendo il telefono con un password forte può impedire l'accesso non autorizzato.

5. Utilizzo dei servizi di messaggistica basati sul Web

Alcuni servizi di messaggistica, come Messaggi di Google, WhatsApp Web o iMessage, consentono agli utenti di inviare e ricevere messaggi su un computer. Se qualcuno accede al vostro computer portatile, al tablet o a un altro dispositivo in cui i vostri messaggi sono sincronizzati, può leggere i vostri messaggi. senza bisogno del telefono.

Gli aggressori possono anche scansionare il Codice QR di WhatsApp Web dal telefono per rispecchiare le conversazioni. Per evitare che ciò accada, verificare che sessioni attive nelle impostazioni dell'app di messaggistica, disconnettersi da tutti i dispositivi sconosciuti e non lasciare mai il telefono aperto quando è incustodito.

6. Utilizzare uno smartwatch sincronizzato con il telefono

Apple Watch, Samsung Galaxy Watch o altri dispositivi indossabili potrebbero essere il vostro aiutante! Gli smartwatch riflettono le notifiche e i messaggi del telefono collegato. Ciò significa che anche se il telefono non è presente, i messaggi appaiono sullo schermo in tempo reale.

Alcuni smartwatch consentono di scorrere l'intera cronologia delle conversazioni, non solo i nuovi messaggi. In questo modo è possibile essere discreti, soprattutto se l'orologio viene lasciato spesso incustodito.

Prima di iniziare, è sufficiente conoscere il codice di accesso dell'orologio (se impostato). E il gioco è fatto!

Qualcuno può leggere i miei messaggi di testo senza il mio telefono?

Sì, è possibile che qualcuno legga i vostri messaggi di testo senza avere il vostro telefono. Questo può accadere se i messaggi sono sincronizzati su un altro dispositivo, come un computer o un tablet, attraverso servizi come iCloud, Google Messages o WhatsApp Web. Inoltre, se qualcuno ha accesso ai vostri account di backup, può recuperare i vostri messaggi da remoto.

I vostri messaggi di testo possono essere intercettati in diversi modi subdoli. I criminali informatici potrebbero utilizzare attacchi di phishing, spyware o persino lo scambio di SIM per ottenere l'accesso. Ma non sono sempre gli estranei a doversi preoccupare. Anche una persona vicina a voi (come un partner, un genitore o persino un datore di lavoro) potrebbe monitorare le vostre conversazioni.

Per proteggersi, attivare autenticazione a due fattori (2FA), utilizzare password forti, controllare regolarmente la presenza di dispositivi sconosciuti collegati ai vostri account ed evitare di cliccare su link sospetti. Rimanere vigili può impedire l'accesso non autorizzato alle vostre conversazioni private.

Questo è un ottimo articolo e i consigli per individuare un traditore o un bugiardo sono azzeccati.

Molte persone che si dedicano a qualsiasi forma di imbroglio o di menzogna credono sinceramente di non aver fatto del male a nessuno, ma questa è molto raramente la verità. Persone, relazioni, carriere e profitti sono tutti danneggiati da questi comportamenti.

Dite semplicemente “no”.

È necessario avere un telefono mirato

Ciao, Angis! Sì, se si desidera installare un software di monitoraggio, è necessario installarlo direttamente sul dispositivo di destinazione.

Funziona davvero?

Come faccio a conoscere il mio telefono? Il mio ex ha rubato il mio telefono diverse volte. Intendo diversi telefoni e ha deciso di riportarlo indietro 5 giorni dopo. Credo anche che abbia un tracker sul mio telefono. Any.help è molto apprezzato. ainl può avere per provare più tardi e ottenere il suo o casa per risolvere il problema?

Cosa succede se non ho accesso al loro telefono, se mio figlio vive in un altro stato, può funzionare lo stesso?