Jede Person, die Sie kennen, zieht ein Telefon vor, um mit anderen zu kommunizieren. Warum also sollten sich Kinder und Jugendliche anders verhalten?

Sie versenden Sofortnachrichten. Sie tätigen Anrufe. Sie tauschen Multimediadateien aus. Sie teilen diese mit buchstäblich jedem in der Welt, unabhängig von Ihrem Standort.

Ist es sicher? Oder nicht? Wir wissen, dass Ihre Angehörigen manchmal leichtsinnig sein können.

Deshalb haben wir beschlossen, Folgendes mitzuteilen 6 Methoden zum Abfangen von Textnachrichten von dem Gerät Ihres Kindes ohne ihre Privatsphäre zu verletzen und Ihnen beizubringen, wie Sie Textnachrichten von einem anderen Telefon lesen können, ohne dass diese davon wissen - ohne Probleme. Alle Informationen werden auch in der Video-Version unten präsentiert.

Inhaltsverzeichnis

Warum sollte jemand die Nachrichten auf meinem Telefon überprüfen?

Sie können einfach nur neugierig sein. Aber häufiger haben die Menschen mit ernsten Problemen zu kämpfen wie:

- Elterliche Überwachung

Eltern wollen oft die Sicherheit ihres Kindes gewährleisten, indem sie Textnachrichten überwachen. Sie können prüfen, ob Cybermobbing, unangemessene Unterhaltungen oder potenzielle Online-Raubtiere. Apps wie mSpy oder Eyezy ermöglichen es den Eltern, Nachrichten aus der Ferne zu verfolgen.

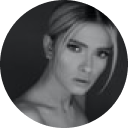

- Verdächtiger Partner

Ein Partner, der verdächtigt Untreue oder Unehrlichkeit könnte versuchen, die Nachrichten auf Anzeichen von Betrug oder geheime Gespräche. Dies kann direktes Schnüffeln oder die Verwendung von Spionage-Apps beinhalten.

- Überwachung durch den Arbeitgeber

Unternehmen überwachen manchmal die Nachrichten ihrer Mitarbeiter, insbesondere auf Arbeitsgeräte, zu verhindern. Datenlecks, Insider-Bedrohungen oder unangemessene Kommunikation.

- Wiederherstellung verlorener oder gestohlener Geräte

Wenn ein Telefon verloren oder gestohlen, muss jemand möglicherweise Nachrichten überprüfen auf Standortaktualisierungen, Wiederherstellungscodes oder Notfallkontakte.

- Besorgtes Familienmitglied

In Fällen von Gesundheitsprobleme, Sucht oder Depression, können die Familienmitglieder die Nachrichten an das Wohlbefinden einer Person einschätzen und Unterstützung anbieten.

- Hacking oder Identitätsdiebstahl

Cyberkriminelle könnten gezielt Nachrichten stehlen Bankdaten, Zwei-Faktor-Authentifizierungscodes oder persönliche Daten wegen Betrugs.

1. Verwendung von mSpy zum Verfolgen von Nachrichten und Chats

Haben Sie bemerkt, dass Ihr Kind depressiv ist? Sind alle Ihre Versuche, die Ursache des Problems herauszufinden, vergeblich? Dann sollten Sie vielleicht über den Einsatz einer Software zur elterlichen Überwachung nachdenken.

Mit einer App zur elterlichen Kontrolle wie mSpy, können Sie die Textnachrichten einer Person ganz einfach ohne deren Telefon lesen, nachdem Sie alles eingerichtet haben. Führen Sie dazu ein paar einfache Schritte aus:

- Wählen Sie ein Abonnement die Ihren Bedürfnissen am besten entspricht.

- Geben Sie die Rechnungsdaten ein und senden Sie Ihre Zahlung ab.

- Folgen Sie den Anweisungen, die Sie per E-Mail erhalten haben, um mSpy zu installieren.

- Greifen Sie auf Ihre Systemsteuerung zu und passen Sie die Einstellungen der App an.

- Lesen Sie Textnachrichten direkt von Ihrem Smartphone aus.

Beachten Sie, dass Sie zur Installation von mSpy auf einem iPhone die iCloud-Anmeldedaten verwenden müssen. Für die Einrichtung der App auf einem Android-Gerät muss jedoch eine apk-Datei installiert werden.

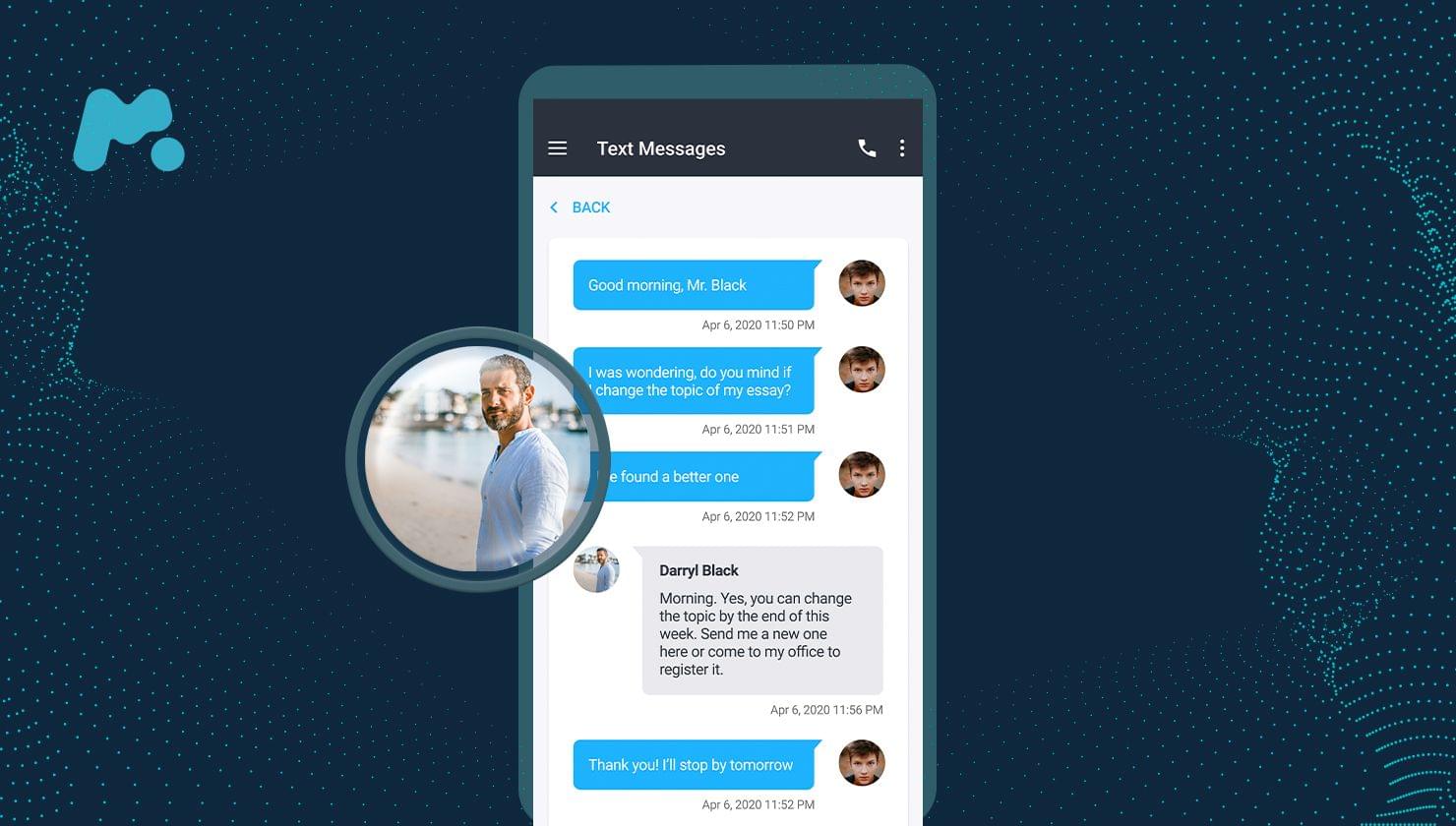

Nach Abschluss der Installation können Sie sofort damit beginnen, alle Textnachrichten auf ihrem Telefon zu lesen, ohne dass sie es merken, einschließlich Chats in sozialen Medien und beliebten Messengern wie Facebook, Snapchat, Kik und Tinder.

2. Über iCloud oder Google Backup

Wenn Ihr iCloud- oder Google-Konto mit Ihrem Telefon verknüpft ist, kann jemand mit Ihren Anmeldedaten aus der Ferne auf Ihre Textnachrichten zugreifen. iMessage, Google Messages und Samsung Cloud ermöglichen die Synchronisierung von Nachrichten, d. h. Texte können von einem anderen Gerät abgerufen werden.

Wenn sich jemand bei Ihrem Backup-Konto anmeldet, kann er Ihre Nachrichten lesen, ohne Ihr Telefon zu benötigen. Um dies zu verhindern, aktivieren Sie Zwei-Faktor-Authentifizierung, verwenden Sie eine starkes, eindeutiges Passwort, und überwachen regelmäßig die Kontoanmeldungen. Sie können auch prüfen Ihre Geräteliste in den iCloud- oder Google-Einstellungen und entfernen Sie jeden unbefugten Zugriff.

3. SIM-Karten-Klonen

Beim SIM-Klonen kann jemand ein Duplikat Ihrer SIM-Karte erstellen, so dass er Ihre Textnachrichten empfangen kann, ohne Ihr Telefon zu benötigen. Diese Methode erfordert einen kurzzeitigen Zugang zu Ihrer SIM-Karte. Sobald die Karte geklont ist, kann der Angreifer ein anderes Gerät benutzen, um Ihre SMS abzufangen. SMS, einschließlich Verifizierungscodes für Bankkonten und Konten in sozialen Medien.

Um sich zu schützen, setzen Sie eine SIM-PIN-Code, Vermeiden Sie es, Ihr Telefon unbeaufsichtigt zu lassen, und achten Sie auf Anzeichen wie plötzlicher Ausfall des Netzdienstes. Wenn Sie einen Verdacht auf SIM-Klonen haben, wenden Sie sich an Ihren Mobilfunkanbieter, um Ihre SIM-Karte zurücksetzen und die unbefugte Nutzung sperren.

4. Verwendung der Funktionen zur Nachrichtenweiterleitung

Einige Messaging-Apps ermöglichen den Nutzern Textnachrichten weiterleiten auf eine andere Nummer oder E-Mail. Wenn jemand Zugang zu Ihrem Telefon hat, kann er Folgendes aktivieren SMS-Weiterleitung in Einstellungen oder auf iMessage (für Apple-Geräte). Das bedeutet, dass jede Nachricht, die Sie erhalten, automatisch an ein anderes Gerät gesendet wird.

Um zu überprüfen, ob die Nachrichtenweiterleitung aktiv ist, gehen Sie zu Einstellungen > Nachrichten > Weiterleitung von Textnachrichten auf einem iPhone oder in den Einstellungen Ihrer Messaging-App auf Android. Deaktivieren Sie diese Funktion und sichern Sie Ihr Telefon mit einem starkes Passwort kann einen unbefugten Zugriff verhindern.

5. Verwendung webbasierter Nachrichtendienste

Einige Messaging-Dienste, wie Google Messages, WhatsApp Web oder iMessage, ermöglichen es Benutzern, Texte auf einem Computer zu senden und zu empfangen. Wenn sich jemand Zugang zu Ihrem Laptop, Tablet oder einem anderen Gerät verschafft, auf dem Ihre Nachrichten synchronisiert sind, kann er Ihre Texte lesen ohne dass Sie Ihr Telefon benötigen.

Angreifer können auch die WhatsApp Web QR-Code von Ihrem Telefon, um Ihre Gespräche zu spiegeln. Um dies zu verhindern, prüfen Sie, ob aktive Sitzungen in den Einstellungen Ihrer Messaging-App, melden Sie sich bei allen unbekannten Geräten ab und lassen Sie Ihr Telefon nie ungesperrt, wenn es unbeaufsichtigt ist.

6. Verwenden Sie eine mit dem Telefon synchronisierte Smartwatch

Apple Watch, Samsung Galaxy Watch oder andere Wearables könnten Ihnen dabei helfen! Smartwatches spiegeln Benachrichtigungen und Nachrichten vom verbundenen Telefon. Das heißt, selbst wenn das Telefon nicht in der Nähe ist, erscheinen die Nachrichten in Echtzeit auf dem Bildschirm.

Bei einigen Smartwatches können Sie durch den gesamten Gesprächsverlauf blättern, nicht nur durch neue Nachrichten. So können Sie diskret sein, vor allem, wenn Sie die Uhr oft unbeaufsichtigt lassen.

Vor dem Start müssen Sie nur den Passcode der Uhr kennen (falls einer eingestellt ist). Und schon sind Sie dabei!

Kann jemand meine Textnachrichten ohne mein Telefon lesen?

Ja, es ist möglich, dass jemand Ihre Textnachrichten liest, ohne Ihr Telefon zu besitzen. Das kann passieren, wenn Ihre Nachrichten über Dienste wie iCloud, Google Messages oder WhatsApp Web mit einem anderen Gerät, z. B. einem Computer oder Tablet, synchronisiert werden. Wenn jemand Zugriff auf Ihre Backup-Konten hat, kann er Ihre Nachrichten auch aus der Ferne abrufen.

Ihre Textnachrichten können auf verschiedene, hinterhältige Arten abgefangen werden. Cyberkriminelle können Phishing-Angriffe, Spyware oder sogar SIM-Austausch nutzen, um sich Zugang zu verschaffen. Aber es sind nicht immer Fremde, um die Sie sich Sorgen machen müssen. Auch eine Ihnen nahestehende Person (z. B. ein Partner, ein Elternteil oder sogar ein Arbeitgeber) könnte Ihre Gespräche überwachen.

Um sich zu schützen, aktivieren Sie Zwei-Faktor-Authentifizierung (2FA), Verwenden Sie sichere Passwörter, überprüfen Sie regelmäßig, ob unbekannte Geräte mit Ihren Konten verbunden sind, und klicken Sie nicht auf verdächtige Links. Wenn Sie wachsam bleiben, können Sie den unbefugten Zugriff auf Ihre privaten Gespräche verhindern.

Dies ist ein großartiger Artikel und die Tipps, wie man einen Betrüger oder Lügner erkennt, sind genau richtig.

Viele Menschen, die in irgendeiner Form betrügen oder lügen, glauben aufrichtig, dass sie niemandem geschadet haben, aber das ist nur selten die Wahrheit. Menschen, Beziehungen, Karrieren und Gewinne werden durch diese Verhaltensweisen geschädigt.

Sagen Sie einfach “Nein”.

Müssen Sie ein Zieltelefon haben?

Hallo, Angis! Ja, wenn Sie eine Überwachungssoftware installieren möchten, müssen Sie diese direkt auf dem Zielgerät installieren.

Funktioniert es wirklich?

Wie erkenne ich mein Telefon? Mein Ex gestohlen mein Telefon mehrere Male. Ich meine mehrere Telefone und beschlossen, es zurück 5 Tage später zu bringen. Ich glaube auch, sie hat einen Tracker auf meinem Handy. Any.help wird sehr geschätzt. ainl kann später versuchen müssen und bekommen sie o Hause, um es zu beheben?

Was ist, wenn ich keinen Zugang zu ihrem Telefon habe und mein Kind in einem anderen Staat lebt?